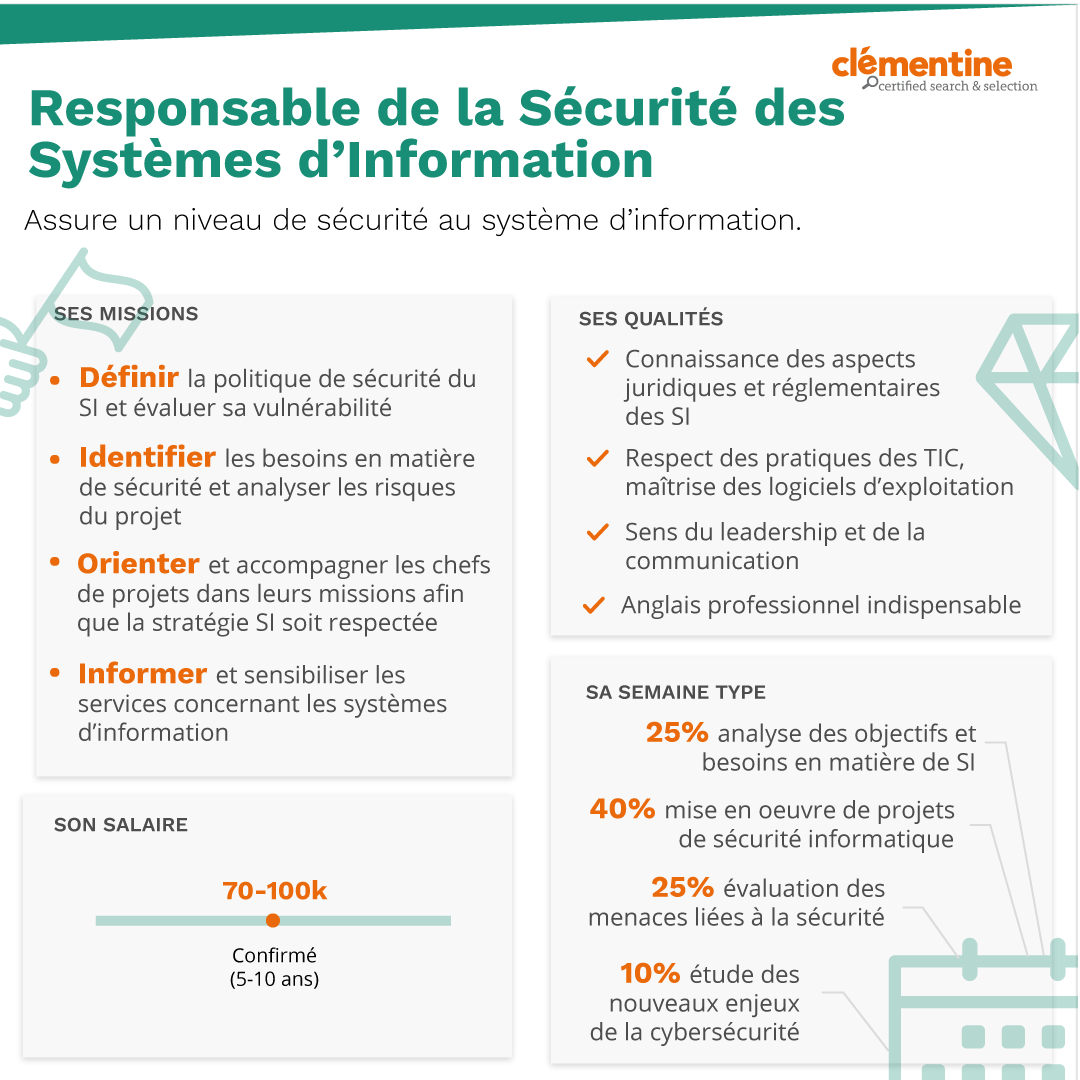

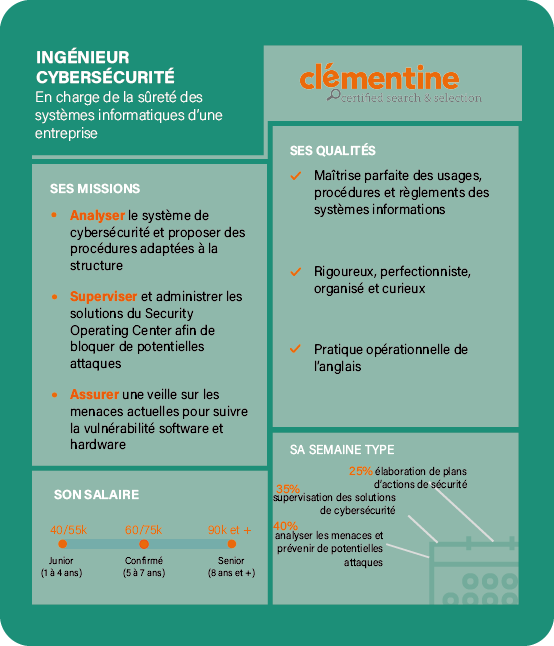

La Sécurité Opérationnelle, une composante essentielle de la cybersécurité de votre entreprise ? | SYNETIS

Agence Nationale de la Sécurité Informatique - Lancement d'un nouveau Mastère en "Cyber Sécurité Opérationnelle"

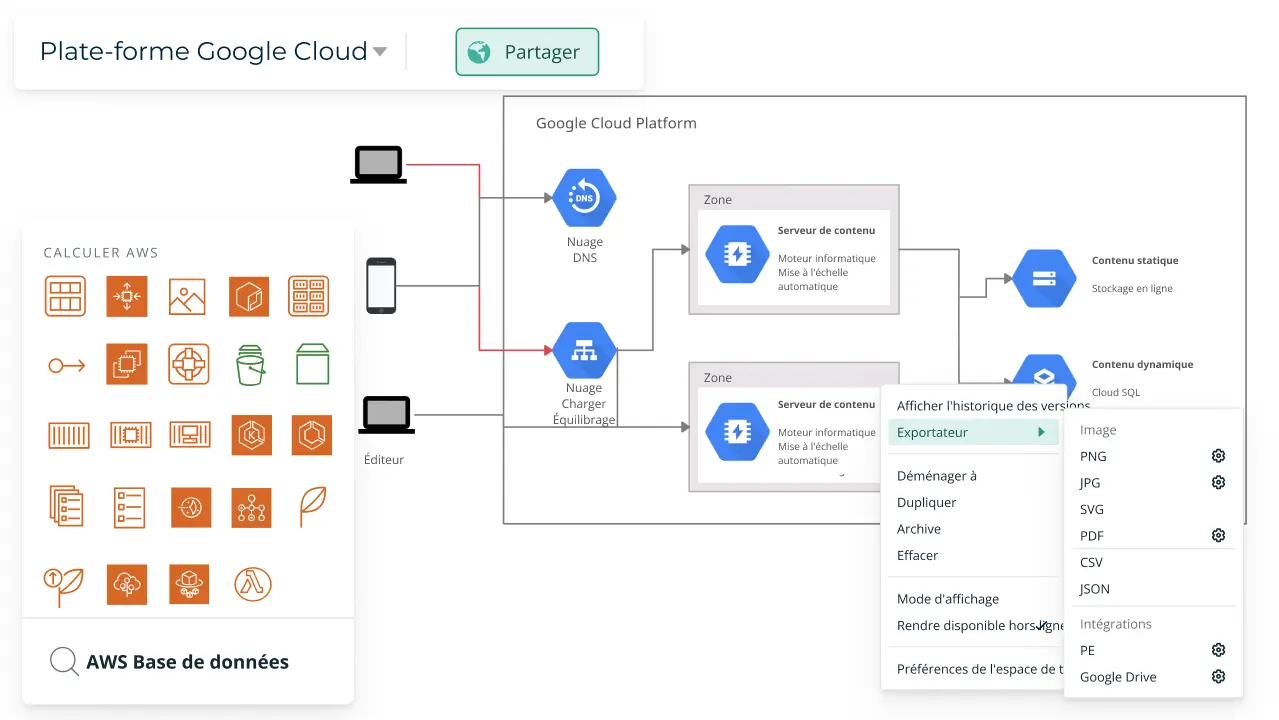

Planification de l'infrastructure et des opérations informatiques | Processus informatiques | Creately | Creately

Élaboration d'un plan d'intervention en cas d'incident de la technologie opérationnelle et de la technologie de l'information

Les 10 mesures de sécurité des TI no.2 Appliquer les correctifs aux systèmes d'exploitation et aux applications - ITSM.10.096 - Centre canadien pour la cybersécurité

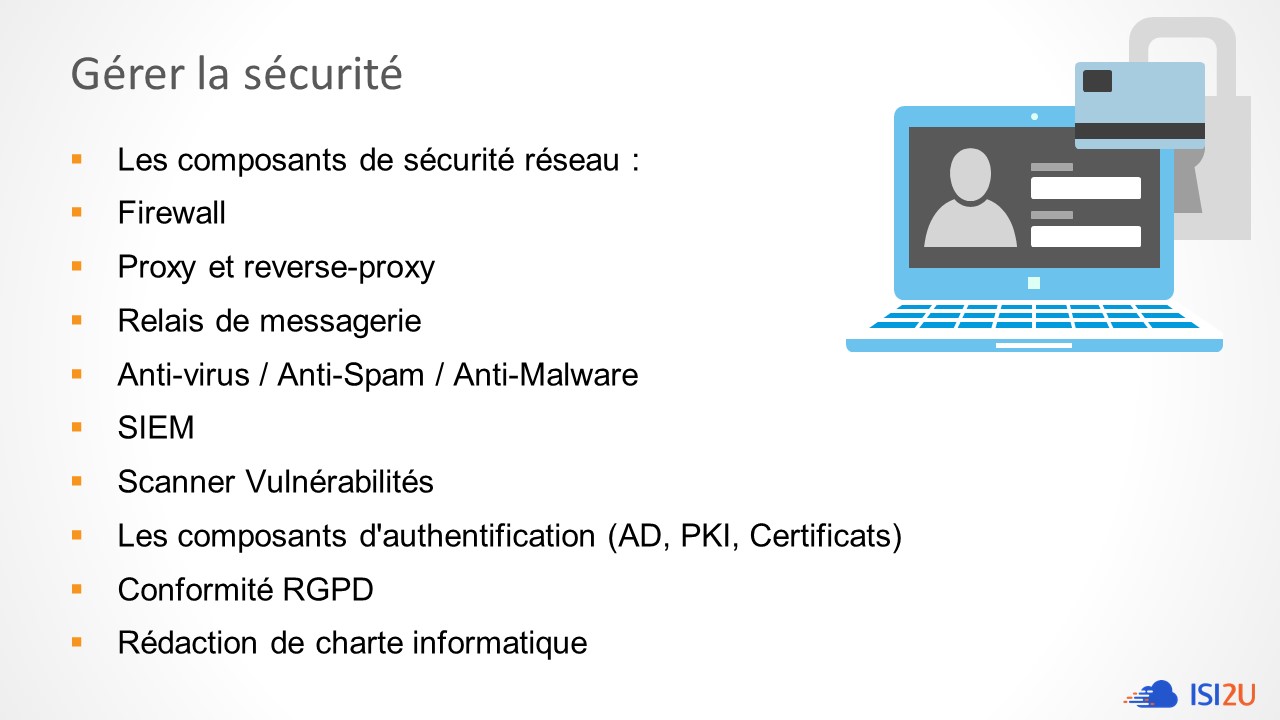

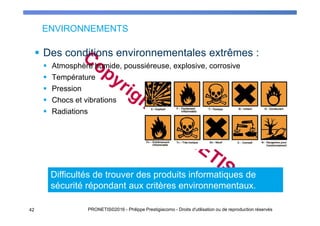

Exigences de base en matière de sécurité pour les zones de sécurité de réseau (Version 2.0) - ITSP.80.022 - Centre canadien pour la cybersécurité