Clé de sécurité Winkeo-C FIDO2, authentification sans Mot de Passe et à Deux facteurs, pour PC, Tablette et Smartphone USB-C - Cdiscount Informatique

L'authentification à deux facteurs est désormais obligatoire pour les principaux mainteneurs npm | Les actualités du Freelance

Memoire Online - Mise en oeuvre système d'authentification centralisé SSO avec fournisseur d'identités - Narcisse Kapdjou et Eric Marc Modo Nga

Principe de détournement de session 3.4.2 Exemples d'attaque Parmi les... | Download Scientific Diagram

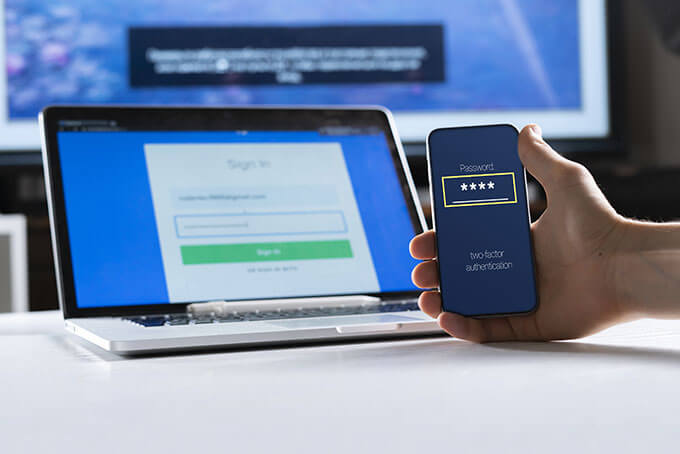

Système D'authentification Des Utilisateurs Avec Nom D'utilisateur Et Mot De Passe Concept De Cybersécurité Sécurité Et Cryptage De L'information Technologie D'accès Internet Sécurisée Et Système De Sécurité Informatique Cybernétique | Photo Premium